pts20191017014 in Business

Bedrohungen und Lösungen für Supply-Chain-Attacken in der IT

DeepSec Konferenz beleuchtet die verkettete Logistik der Informationstechnologie

|

|

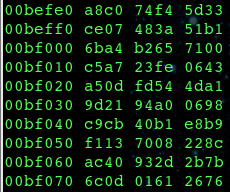

Daten von Partnerfirmen - gefährlich oder harmlos? (Illustration: René Pfeiffer)

|

Wien (pts014/17.10.2019/10:30)

Im Netz tummeln sich Videos von sehr ausgeklügelten Aufbauten vieler Dominosteine. Stößt man dann einen Stein um, so folgt eine ganze Kaskade von atemberaubenden Aktionen. Der Dominoeffekt in der eigenen IT-Infrastruktur ist wesentlich weniger unterhaltsam. Auch dort fängt alles meist harmlos mit einer kleinen Aktion an - dem Lesen einer Nachricht, der Weiterleitung eines Dokuments, dem Zugriff auf einen Webserver oder dem Erhalt einer Kurznachricht von einem vermeintlichen Mitarbeiter. Besonders spannend wird es, wenn die Dominosteine dann die eigenen Lieferanten und Geschäftspartnerinnen sind. Die diesjährige DeepSec Sicherheitskonferenz bietet reichhaltige Inhalte zur Analyse der verwobenen Situation moderner Firmen und Organisationen.Ohne Vertrauen geht es nicht in Netzwerken

In der Theorie gibt es immer ein Außen und ein Innen. Türen, Netzwerkfilter, Zugänge, ... Datenhaltung kennt diesen Ansatz. In allen IT-Architekturen findet daher immer eine Einteilung statt, die letztlich auch die Sicherheitszonen abbildet. Außen bedeutet oft nicht vertrauenswürdig. Haben Daten, Personen oder Tätigkeiten einmal eine Reihe von Sicherheitsprüfungen absolviert, so gelten sie als vertrauenswürdig. Dieser Zustand bleibt oft unverändert, weil keine weiteren oder zumindest weniger Prüfungen durchgeführt werden. Vertrauen macht sich breit. Kombiniert man nun diese Elemente durch Geschäftsbeziehungen, so baut man sich seine sehr persönliche Straße von Dominosteinen auf. Je komplexer die Abläufe, desto mehr Steine stehen auf dem Tisch. Eine Mischung aus Dienstleistern und Outsourcing potenziert das ganze Werk. Angreiferinnen müssen jetzt nur noch den richtigen Stein zum Anstoßen aussuchen.

In den vergangenen 12 Monaten betrafen mehrere Attacken auf Zulieferer den europäischen Luftfahrtkonzern Airbus. Der Konzern wurde über kleinere Firmen angegriffen, es wurden offenbar die Vertrauensverhältnisse ausgenutzt. Sicherheitsmaßnahmen sind schon allein wegen der verschiedenen Budgets in Organisationen nicht gleich. Umgekehrt kann auch die Größe täuschen, weil die bloße Präsenz von Daten auf einer Cloud-Plattform auch keine Aussage über die Sicherheit treffen kann. Das Geschäftsleben wird also von Dominosteinketten beherrscht, zumindest aus der Sicht der Informationssicherheit.

Überblick schlägt Größe der Organisation

Man darf nun keine übereilige Schlüsse aus den Lieferketten und deren Bedeutung für die Sicherheit ziehen, auch wenn Schlussfolgerungen auf Basis von lückenhaftem Wissen gerade modisch sind. Die Größe einer Firma bzw. deren Budget für Sicherheit ist keine Garantie gegen Vorfälle. Angreifer versuchen natürlich immer den effizientesten Weg zu nehmen, um ihr Ziel zu erreichen. Bei kleineren Unternehmen gibt es viel mehr Möglichkeiten Hebel anzusetzen. Die beste Gegenmaßnahme ist die eigenen Abhängigkeiten aufzuklären und sehr gut im Blick zu haben. Wie eingangs erwähnt, ganz ohne Vertrauen geht es nicht. Dennoch sollte man von möglichst wenig ungeprüften Annahmen ausgehen, wenn es um die intern und extern aufgebauten Vertrauensverhältnisse geht.

Die im November stattfindende DeepSec IT Sicherheitskonferenz bietet daher eine ganze Reihe von Trainings und Vorträgen an, die dabei helfen können die Aufstellung der eigenen Dominosteine besser kennenzulernen. In den zweitägigen Trainings wird der Umgang mit Bedrohungen gezielt gelehrt. Xavier Mertens zeigt in seinem Training vor wie man Gefährdungen durch Analyse frei verfügbarer Daten erkennt, isoliert und zu Ergebnissen kommt. In dem technischen Training von Davy Douhine und Guillaume Lopes werden mobile Endgeräte, in Dawid Czagans Training moderne Webapplikationen aus der Sicht der Informationssicherheit in ihre logischen Bestandteile zerlegt. Beide Technologien sind Teil aller Dominosteinketten in allen Bereichen der Wirtschaft.

Bei dem Training zur Entwicklung von Geräten im Bereich des Internets of Things (IoT) durch Lior Yaari geht es um Fallstricke bei der Produktentwicklung und beim Testen von IoT Komponenten. Arnauld Soullie führt zwei Tage lang durch Schwachstellen von Industrial Control Systems, die in Industrieanlagen europa- und weltweit zu finden sind. Weiterhin stellen Peter Manev und Eric Leblond in ihrem Training ihre Expertise im Bereich der Einbruchsanalyse in Netzwerken zur Verfügung. Beide sind renommierte Experten, die seit mehr als 10 Jahren Spuren von Attacken und Anomalien in Datentransfers analysieren und detektieren.

Und zu guter Letzt bieten Thomas Fischer und Craig Jones ihre praktischen Erfahrungen im Umgang mit den wichtigsten Schritten im Notfall an, wenn bereits ein Gruppe von Angreifern Fuß in der eigenen Infrastruktur - oder der eines Lieferanten - gefasst hat. In ihrem Training geht es ganz konkret um Maßnahmen der Informationsbeschaffung, dem Finden von Schwachstellen in der eigenen Infrastruktur, dem Verlauf des Einbruchs und das Aufspüren von dessen Spuren.

Mut zum technischen Verständnis unerlässlich

Die IT-Sicherheit hat, wie die Informationstechnologie selbst, mit der Komplexität der eingesetzten Hardware und Software zu kämpfen. Beim Sammeln der notwendigen Erfahrung und beim Erlernen des notwendigen Wissens werden leider oft technische Zusammenhänge ausgelassen. Diese sind allerdings ein wichtiges Werkzeug, um die verwendete Technologien im eigenen Unternehmen und bei den Partnern richtig einschätzen zu können. Man mag heute nicht mehr genau wissen wie ein Flugzeug fliegt und wie ein Auto fährt, aber eine Auseinandersetzung mit den jeweiligen Themen bedingt zwangsläufig Kenntnisse der Technologie.

Die DeepSec Konferenz führt aus diesem Grunde seit ihrer Gründung den Titel In-Depth Security Conference, weil es bei der Sicherheit immer um Details geht, nie um Oberflächlichkeiten. Die DeepSec Konferenz legt daher größten Wert auf die Expertise der Trainer und Vortragenden, und sie unterstützt darüber hinaus Forschung und Lehre, um neue Erkenntnisse daraus der Wirtschaft zur Verfügung zu stellen. Nutzen Sie die Gelegenheit und seien Sie kein Dominostein.

Programme und Buchung

Die DeepSec 2019 Konferenztage sind am 28. und 29. November. Die DeepSec Trainings finden an den zwei vorangehenden Tagen, dem 26. und 27. November statt.

Der Veranstaltungsort für die DeepSec Veranstaltung ist das Hotel The Imperial Riding School Vienna - A Renaissance Hotel, Ungargasse 60, 1030 Wien.

Tickets für die DeepSec Konferenz selbst und die Trainings können Sie jederzeit unter dem Link https://deepsec.net/register.html bestellen. (Ende)

| Aussender: | DeepSec GmbH |

| Ansprechpartner: | René Pfeiffer |

| Tel.: | +43 676 5626390 |

| E-Mail: | deepsec@deepsec.net |

| Website: | deepsec.net/ |