Verfügbarkeit ist kein Integritätsnachweis: Digitale Resilienz im Realitätscheck 2026

Redundanz ersetzt keine validierten Wiederherstellungstests, wie Schadensanalysen zeigen

|

|

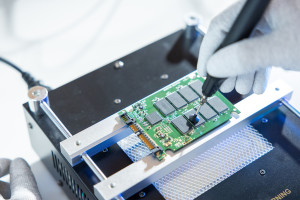

Forensische Analyse von Speicherkomponente bei technischer Integritätsprüfung (© DATA REVERSE®)

|

Leipzig (pts009/23.02.2026/08:05)

Digitale Resilienz wird in vielen IT-Umgebungen weiterhin über technische Schutzmechanismen definiert. Dazu zählen RAID-Level, Snapshot-Strategien, Replikationsziele oder Hochverfügbarkeitsarchitekturen. Diese Maßnahmen erhöhen die Systemverfügbarkeit, liefern jedoch keinen belastbaren Nachweis für die tatsächliche Integrität gespeicherter Daten.

Die Auswertung forensischer Untersuchungen beschädigter NAS-Systeme, RAID-Verbünde und virtualisierter Speicherumgebungen aus dem Jahr 2026 zeigt ein wiederkehrendes Muster. Technische Sicherungsstrukturen waren vorhanden, ihre reale Wiederherstellbarkeit wurde jedoch nie unter praxisnahen Bedingungen geprüft.

RAID-Rebuilds unter steigenden Kapazitätsanforderungen

Mit der zunehmenden Verbreitung hochkapazitiver Festplatten ab 16 TB aufwärts verändert sich das statistische Risikoprofil klassischer RAID-Architekturen. Während eines Rebuild-Vorgangs steigt die Wahrscheinlichkeit sogenannter Unrecoverable Read Errors signifikant an. Wird ein degradierter RAID-Verbund unter Produktionslast neu aufgebaut, erhöht sich das Risiko zusätzlicher Lesefehler, abgebrochener Rebuild-Prozesse oder inkonsistenter Paritätsinformationen. Auch unterbrochene Schreiboperationen können strukturelle Inkonsistenzen verursachen. Ein RAID-System kann formal redundant sein und dennoch beschädigte Datenblöcke enthalten.

Snapshot-Architekturen ohne validierten Restore

Snapshot-basierte Sicherungskonzepte gelten häufig als Nachweis digitaler Resilienz. In mehreren analysierten Umgebungen zeigten sich jedoch strukturelle Schwachstellen. Retention-Zeiträume lagen unterhalb der tatsächlichen Schadensentdeckungszeit. Inkrementelle Snapshot-Ketten waren aufgrund fehlender Parent-Blöcke nicht konsistent rekonstruierbar. Administrative Berechtigungen ermöglichten die Veränderung definierter Schutzmechanismen. Wiederherstellungsprozesse wurden nie unter realen Bedingungen getestet. Snapshots dokumentieren zeitpunktbasierte Zustände. Sie ersetzen keine überprüfte Wiederanlauffähigkeit.

Silent Data Corruption und unsichtbare Inkonsistenzen

Besonders kritisch sind stille Beschädigungen auf Block- oder Metadatenebene. Fehlende Scrubbing-Prozesse, Firmware-Inkonsistenzen oder Controller-Fehlverhalten können zu Bitrot, beschädigten Dateisystem-Journalen wie NTFS, ext4 oder XFS sowie inkonsistenten VM-Disk-Containern wie VMDK oder VHDX führen, ohne dass der laufende Betrieb unmittelbar Auffälligkeiten zeigt. Virtuelle Systeme lassen sich weiterhin starten, Anwendungen bleiben verfügbar. Strukturelle Datenbeschädigungen können dennoch bereits vorhanden sein.

Resilienz definiert sich über geprüfte Wirksamkeit

Ein betriebsbereites System signalisiert Stabilität im aktuellen Moment. Es belegt jedoch nicht die Fähigkeit zur konsistenten Rekonstruktion im Schadensfall. Digitale Resilienz bemisst sich nicht an der Existenz technischer Schutzmechanismen, sondern an deren regelmäßig geprüfter Wirksamkeit unter realistischen Bedingungen. Die Analyse realer Schadensbilder aus dem Jahr 2026 zeigt, dass das strukturelle Risiko selten im initialen Ausfall liegt. Es liegt vielmehr in der Annahme, ausreichend vorbereitet zu sein.

(Ende)| Aussender: | DATA REVERSE® Datenrettung |

| Ansprechpartner: | Christine Schröder |

| Tel.: | +49 341 392 817 89 |

| E-Mail: | presse@datareverse.de |

| Website: | www.datareverse-datenrettung.de |