Outbreak: Massives Aufkommen von Erpresser-Trojanern

IKARUS: 15.000 bis 25.000 registrierte Infektionsversuche pro Tag allein in Österreich

|

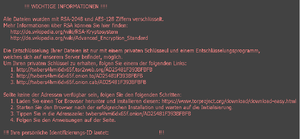

Locky & Co. verschlüsseln Daten und fordern Lösegeld (Screenshot: IKARUS) |

Wien (pts014/22.02.2016/11:30) Seit November des Vorjahres registrieren die Spezialisten bei IKARUS Security Software einen massiven Anstieg an Lösegeld-basierten Angriffen: Die Erpresser-Trojaner "Locky", "Cryptowall" und "Tesla Crypt" haben mit ihrer massiven Verbreitung bereits mediale Berühmtheit erlangt. Geschickt nutzen die Angreifer vielfältige Möglichkeiten, ihre Erst-Infektoren ans Ziel zu bringen.

Vor allem E-Mails sind ein effizienter und beliebter Verbreitungsvektor. Geschickt getarnt variieren die Inhalte der Virenmails von Fall zu Fall. Office-Dokumente werden gern genutzt, da sie oft gutgläubig geöffnet werden. Aber auch PDF, EXE und JS (JavaScript) werden versandt, um neue Systeme zu infizieren: Die Crypto Ransomware verschlüsselt die Daten am Rechner oder im Netzwerk und fordert zur Freigabe vom User ein Lösegeld. Die Zielgruppe ist breit gestreut und reicht von Privatpersonen bis Unternehmen. Erfolg verspricht jeder, der kein (aktuelles bzw. funktionelles) Backup hat.

"Wettrüsten" der Angreifer

Obwohl es Ransomware schon seit den 1990ern gibt, ist eine Entschlüsselung befallener Systeme oft nur unter massivem Aufwand oder gar nicht möglich: Erlaubte bis Cryptowall 3.0 ein Bug in der Schadsoftware das Auslesen des verwendeten Schlüssels, werden mittlerweile sowohl symmetrische als auch asymmetrische Schlüssel verwendet. Pro neuer Angriffswelle wird außerdem ein neuer Viren-Code verwendet, was die lokal eingesetzten Anti-Viren-Systeme meist erfolgreich außer Kraft setzt. Am schnellsten reagieren noch zentrale Mail-Security-Services (Testversion IKARUS mail.security: http://www.ikarussecurity.com/at/loesungen/alle-loesungen/network-protection/ikarus-cloudsecurity/ikarus-mailsecurity/ ), die solche Outbreaks generisch erkennen, ohne den neuen Virus vorab zu Gesicht bekommen zu haben.

Auch das Zahlungssystem hat sich dem Fortschritt angepasst und erschwert die Strafverfolgung. Die Kriminellen nutzen Bitcoins und erzwingen beim Opfer die Verwendung eines TOR Browsers. Der Großteil der Cryptoware enthält eine "Testversion", mit der man wenige Files kostenlos entschlüsseln kann - damit die User für die Rückgabe der restlichen Daten bezahlen.

Vorsicht auf allen Systemen

Ebenso holen die Angreifer bei den Betriebssystemen auf: Die IKARUS Scan Engine entdeckte bereits 2014 die erste Ransomware für Android, die Daten, Apps und andere Funktionen sperrte. Auch andere Systeme werden stärker in den Focus der Angreifer rücken - die fortschreitende Digitalisierung unserer Umwelt bietet reichlich Angriffspunkte.

Den wirksamsten Schutz bieten hier wie auch am PC regelmäßige Updates aller Systeme und Anwendungen sowie eine gesunde Skepsis gegenüber unbekannten Quellen und Absendern: Halten Sie Betriebssysteme, Webbrowser, Java auf dem neusten Stand. Installieren und aktualisieren Sie Anti-Viren-Software, SPAM-Filter, Firewall und IPS. Hindern Sie die Verzeichnisse AppData und Startup am Ausführen von unbekannten Executables. Deaktivieren Sie Makros. Richten Sie Backups ein und überprüfen Sie diese regelmäßig auf ihre Funktionalität.

Für weitere Details zur Verbreitung und Arbeitsweise von Ransomware besuchen Sie den IKARUS-Vortrag von Siegfried Schauer "ACCESS DENIED - someone cryptowalled my network!" beim E-Day der WKÖ am 3. März 2016 und lesen Sie in unserem Security-Blog weiter: http://www.ikarussecurity.com/at/ueber-ikarus/security-blog/translate-to-oesterreich-outbreak-massives-aufkommen-von-erpresser-trojanern/

(Ende)| Aussender: | IKARUS Security Software GmbH |

| Ansprechpartner: | Tanja Januschka |

| Tel.: | ++43-01-58995-0 |

| E-Mail: | januschka.t@ikarus.at |

| Website: | www.IKARUSsecurity.com |